Template

Отредактирована 26.01.2025

Template

Установку и настройку выполняйте с правами root

- net-snmp (основной пакет, содержащий все необходимые двоичные файлы и библиотеки);

- net-snmp-perl (модуль perl для SNMP);

- net-snmp-utils (инструменты в основном для отладки).

# dnf install net-snmp net-snmp-perl net-snmp-utils -y

- snmpd.conf - исходный файл

- snmpd.conf.orig - копия

# cd /etc/snmp/

# cp snmpd.conf snmpd.conf.orig

# nano snmpd.conf

# sec.name source commuity

com2sec notConfigUser default public

############################################################################

# System contact information

#

# It is also possible to set the sysContact and sysLocation system

# variables through the snmpd.conf file:

syslocation Unknown (edit /etc/snmp/snmpd.conf)

syscontact Root

# sec.name source commuity

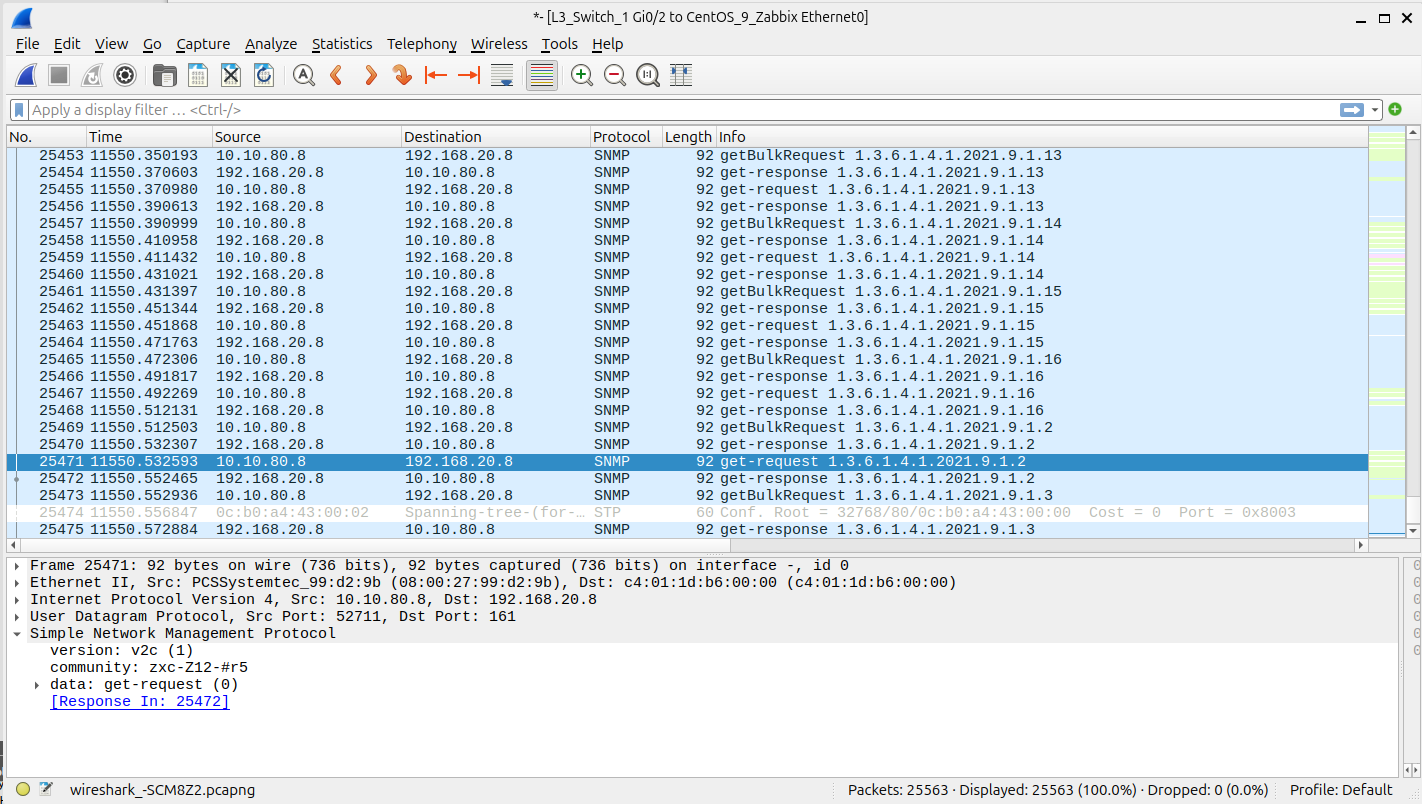

com2sec notConfigUser default zxc-Z12-#r5

############################################################################

# System contact information

#

# It is also possible to set the sysContact and sysLocation system

# variables through the snmpd.conf file:

# syslocation Unknown (edit /etc/snmp/snmpd.conf)

syslocation MSK-DC2

# syscontact Root

syscontact nocip.ssh@mail.ru

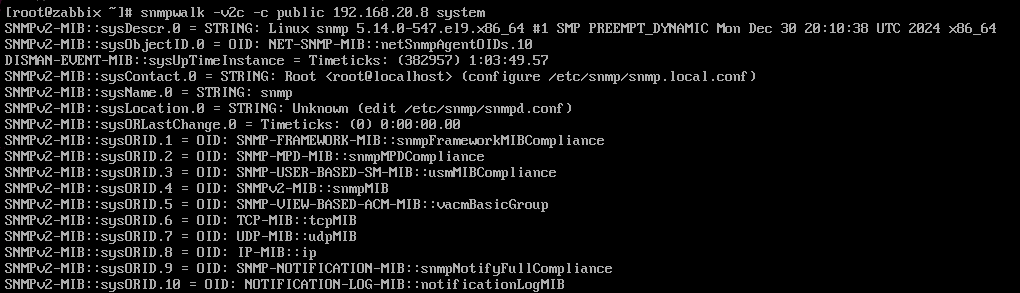

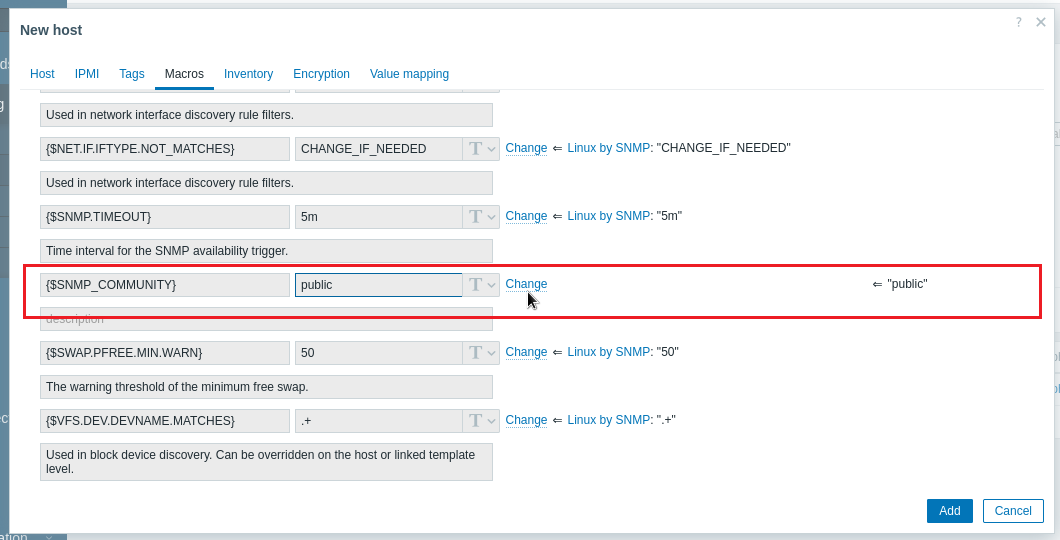

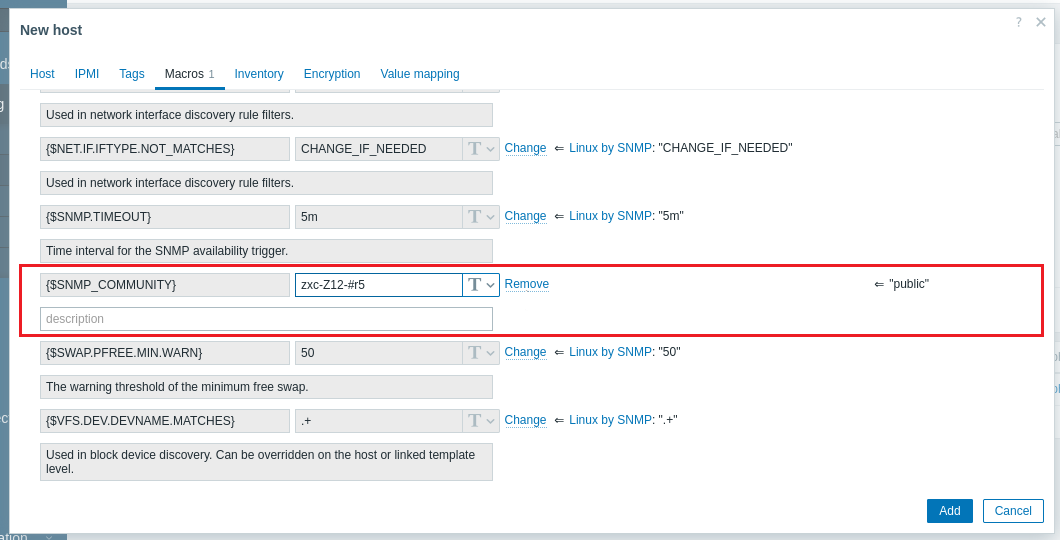

Здесь показано, что имя community можно менять, хотя и с именем public тоже будет работать. Обратите внимание имя community должно быть одинаковым как на стороне клиента(ов), так и на стороне NMS сервера, например Zabbix.

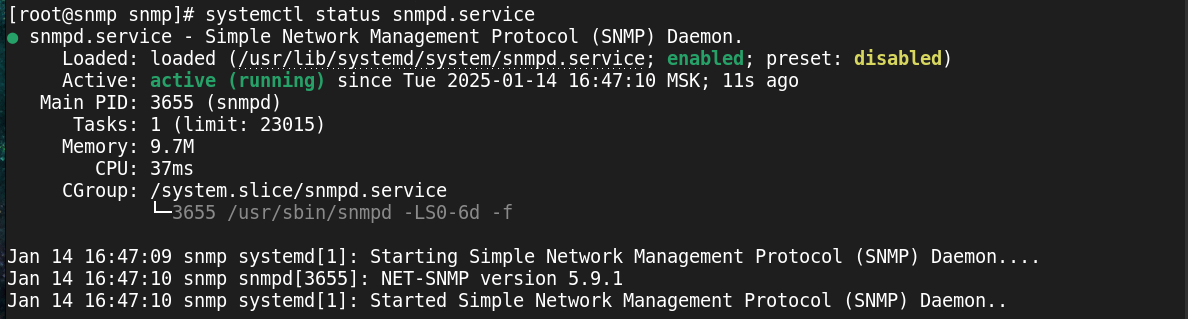

# systemctl enable snmpd.service

# systemctl start snmpd.service

# systemctl status snmpd.service

# firewall-cmd --get-active-zones

public

interfaces: enp0s3

# firewall-cmd --permanent --zone=public --add-port=161/udp

success

# firewall-cmd --permanent --zone=public --add-service=snmp

success

# firewall-cmd --reload

success

# firewall-cmd --list-all

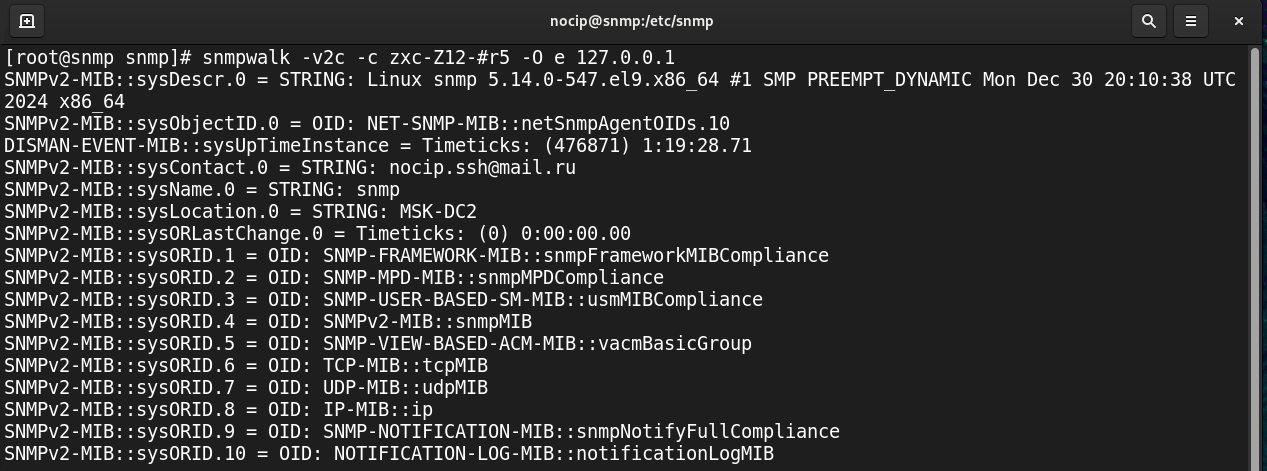

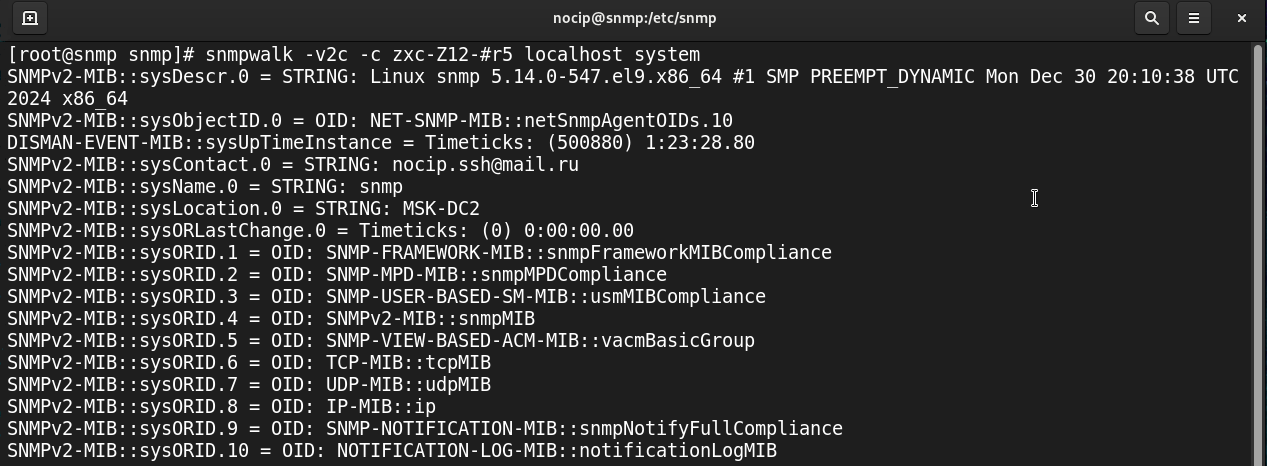

# snmpwalk -v 2c -c zxc-Z12-#r5 -O e 127.0.0.1

# snmpwalk -v 2c -c zxc-Z12-#r5 localhost system

Template

# dnf install net-snmp-utils -y

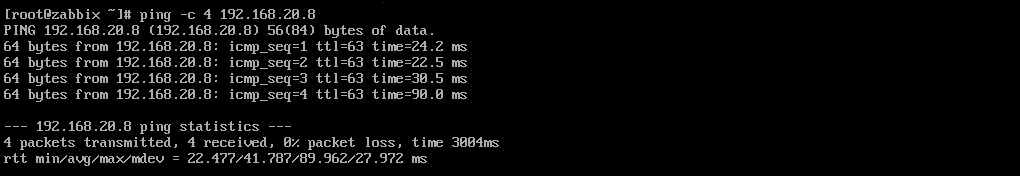

# snmpwalk -v2c -c zxc-Z12-#r5 192.168.20.8 system

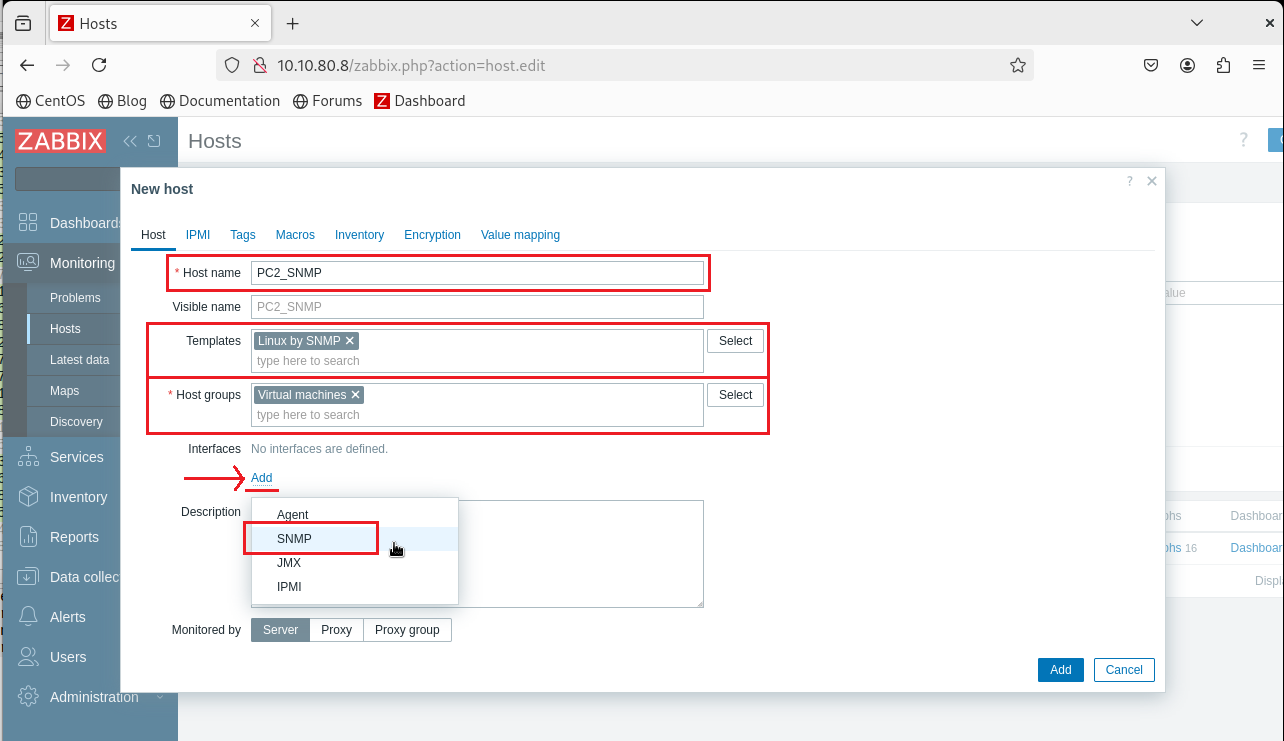

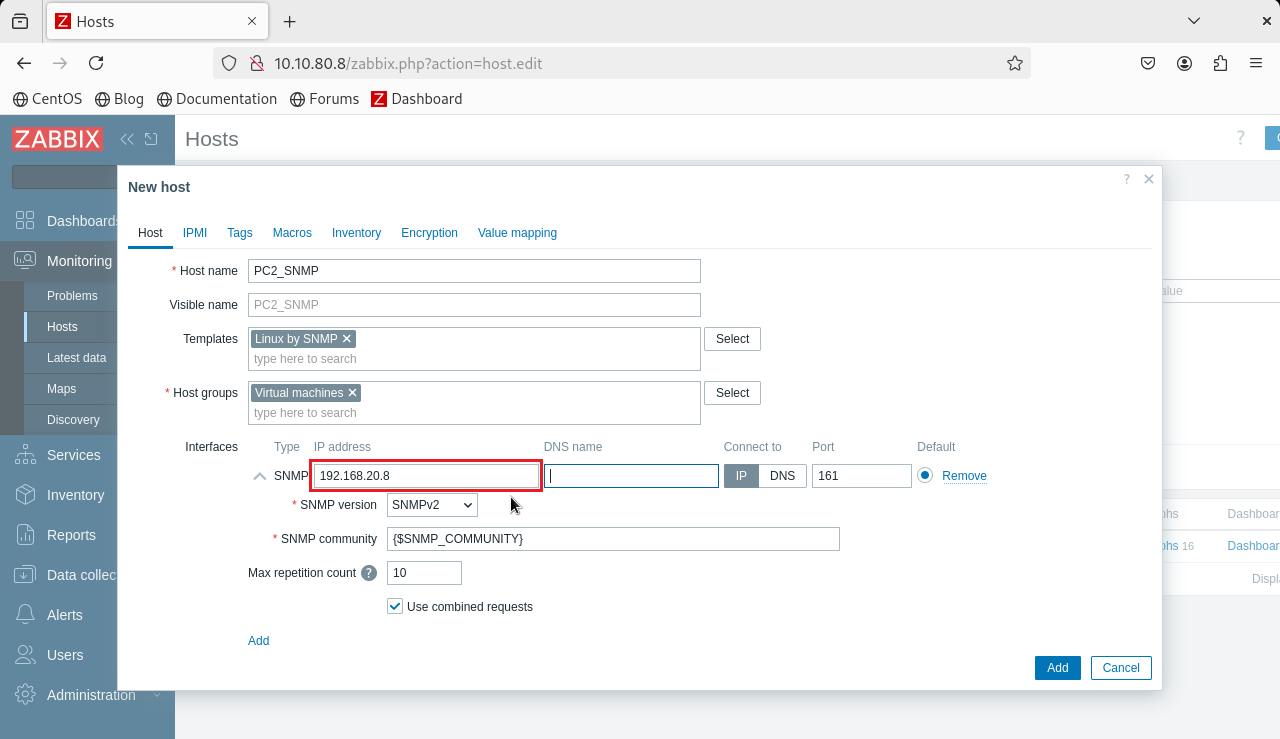

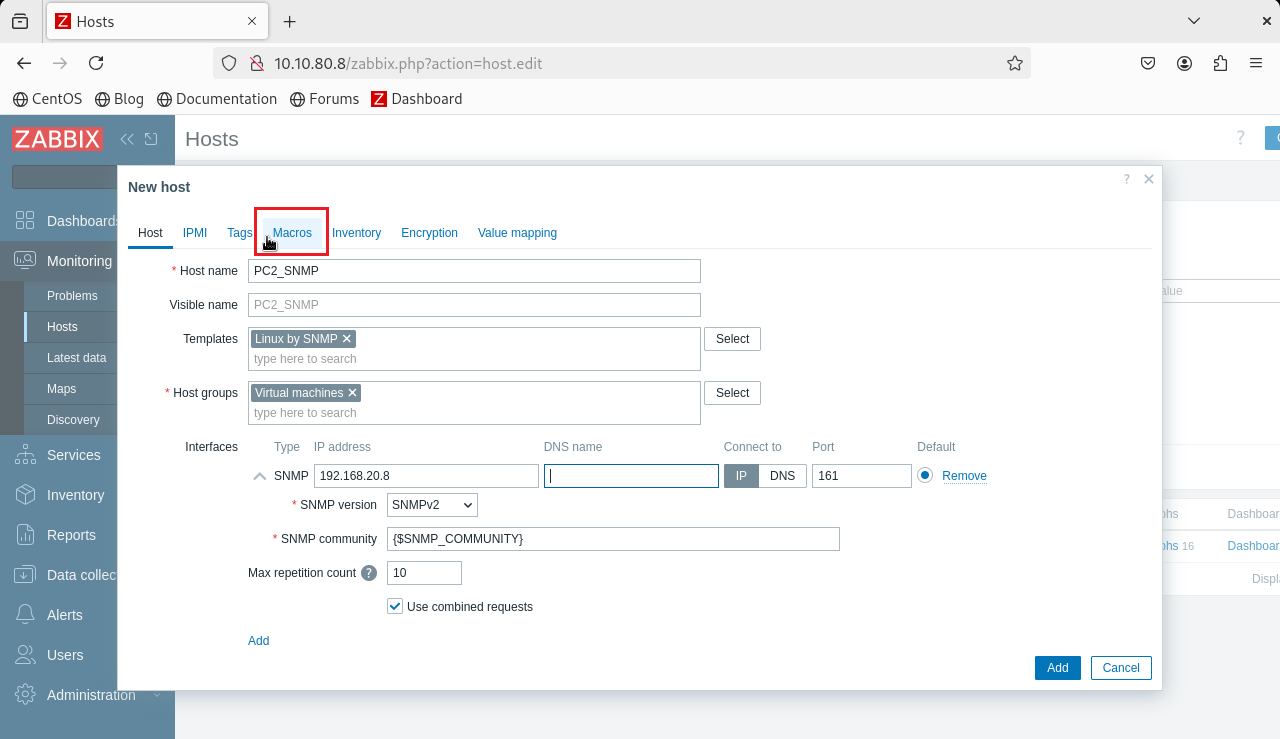

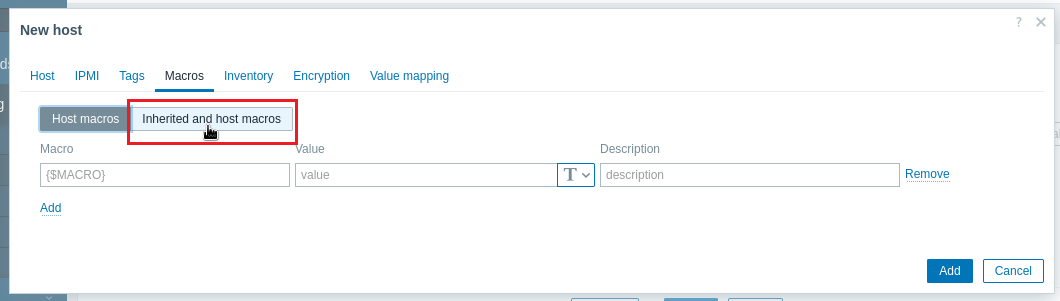

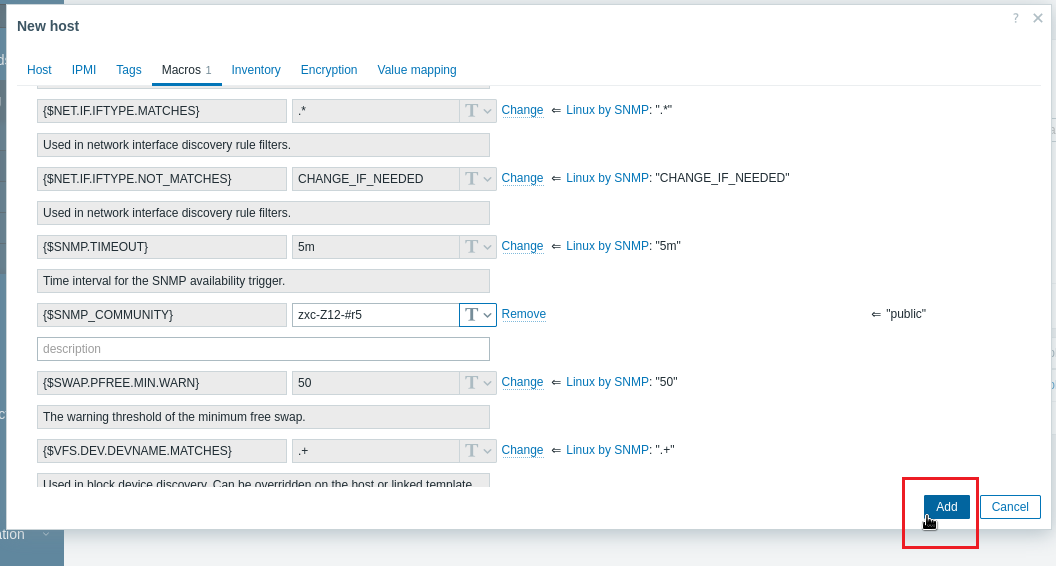

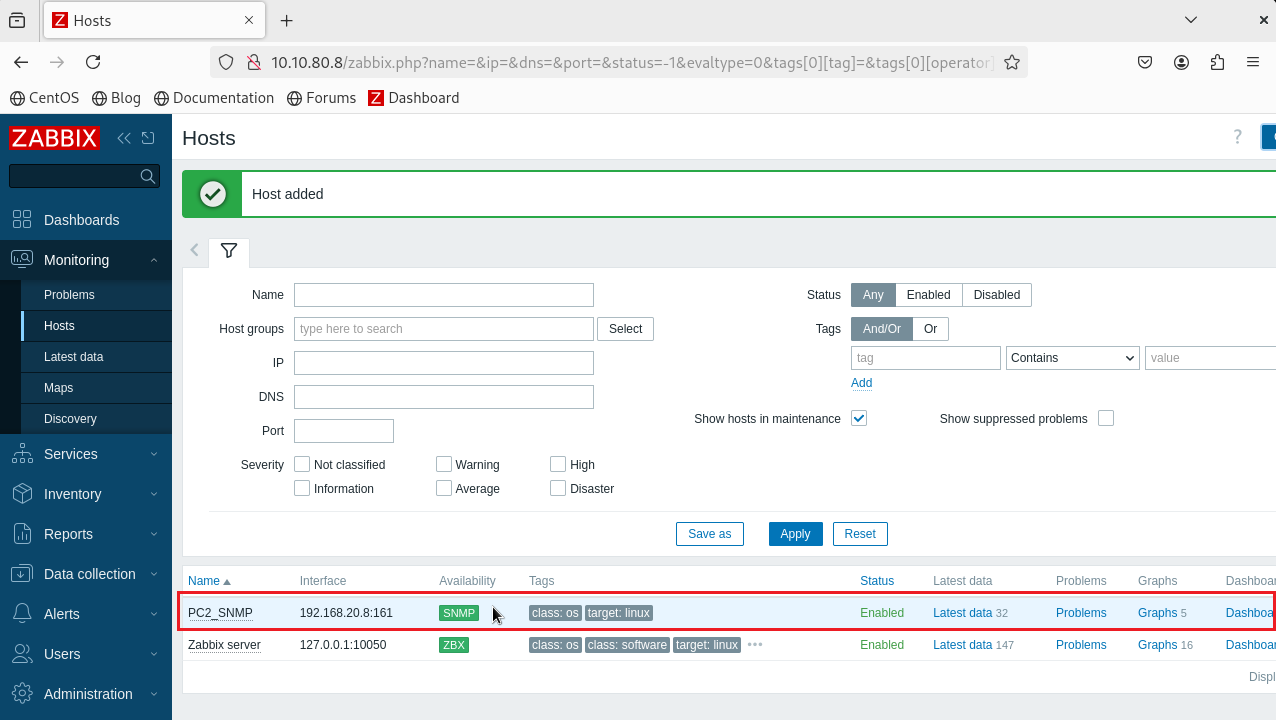

Обратите внимание, нужно обязательно добавить шаблон в поле Tamplates, в примере добавлен Linux by SNMP. Иначе SNMP не будет работать.

# firewall-cmd --get-active-zones

public

interfaces: enp0s3

# ip addr

# tcpdump -D

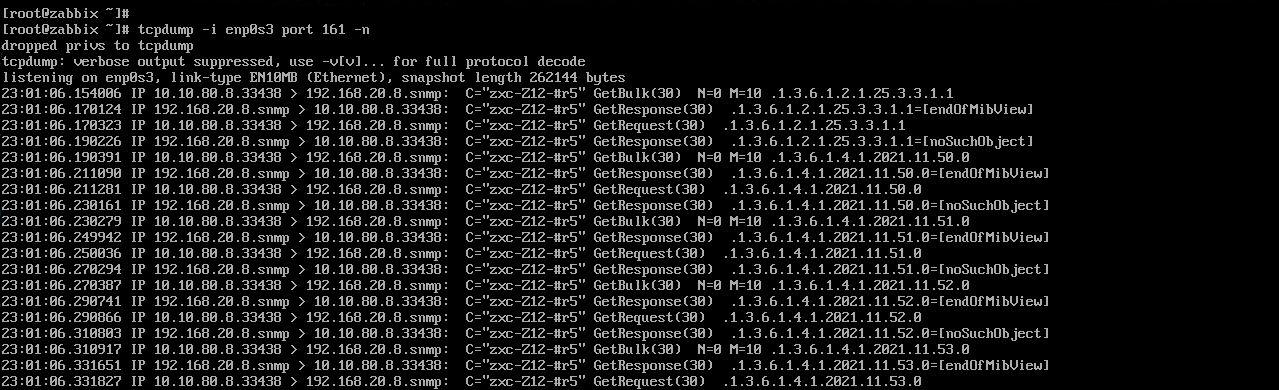

# tcpdump -i enp0s3 port 161 -n